Single sign-on (SSO)

SSO — вход через корпоративную систему учёта (например, Microsoft AD FS или Keycloak). Пользователи смогут авторизоваться, используя свои рабочие учетные данные, без необходимости создавать отдельный аккаунт.

В Хоуке используется стандарт SAML 2.0. Позже возможна поддержка OIDC (OpenID Connect — другой распространённый протокол входа, рядом с SAML) и другие улучшения.

- Включается в настройках Воркспейса

-

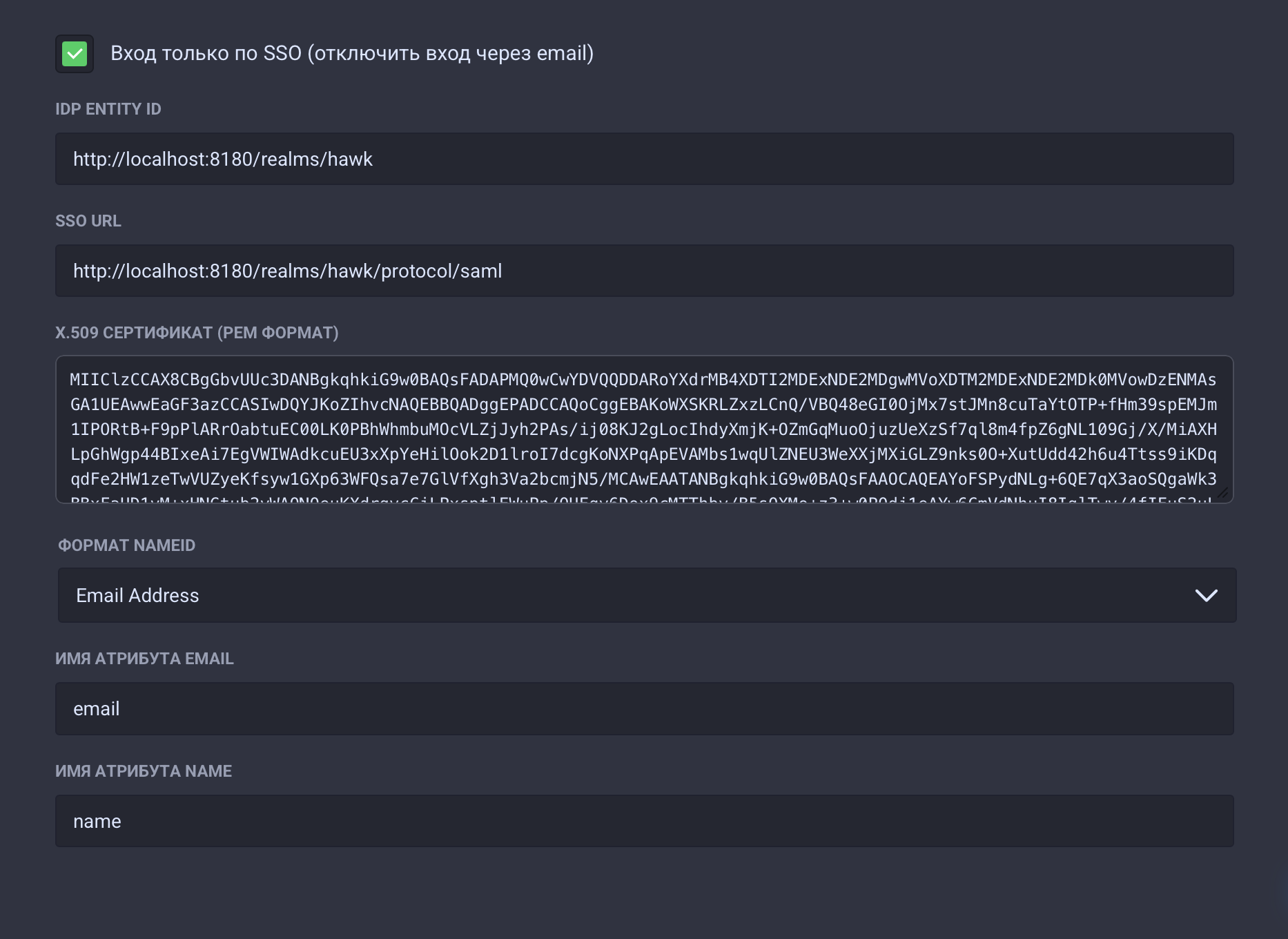

Опция «Вход только по SSO» (в настройках SSO воркспейса) — если включена, войти в этот воркспейс по email и паролю Хоука нельзя — только через SSO. По умолчанию эта опция обычно уже включена вместе с SSO.

- Сессии: для сценариев с обязательным SSO время жизни сессии в Хоуке короче, чтобы при блокировке аккаунта в IdP доступ быстрее переставал действовать.

-

Сейчас нет автоматической синхронизации списка людей с корпоративным каталогом (

SCIM— протокол для автоматического создания и отключения пользователей из каталога компании, без ручной работы в Хоуке), единого выхода из всех сервисов одной кнопкой (SLO, Single Logout по SAML), подтягивания групп и ролей из IdP.

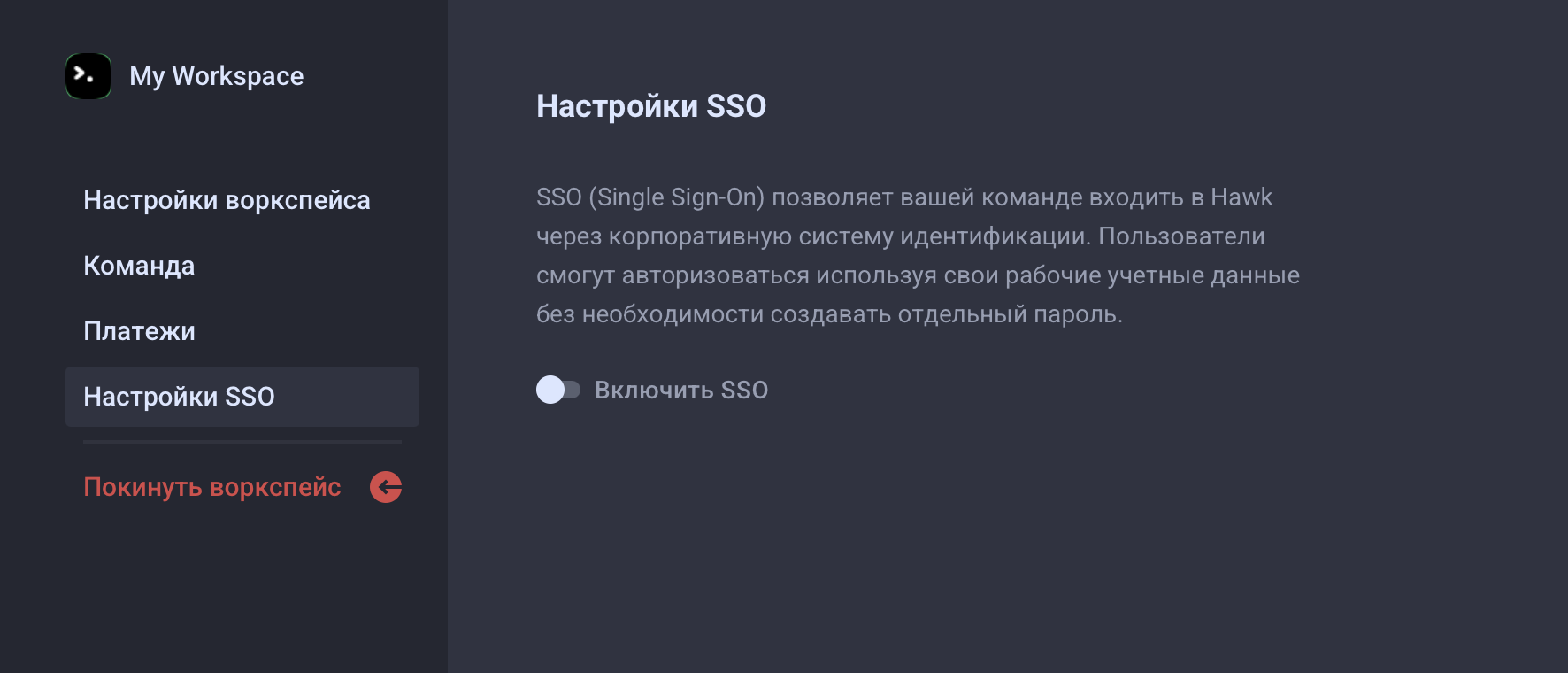

1. Включите SSO в Хоуке

Откройте Настройки воркспейса → раздел «Настройки SSO» (доступен администраторам). Включите переключатель «Включить SSO» — появится форма для параметров SAML.

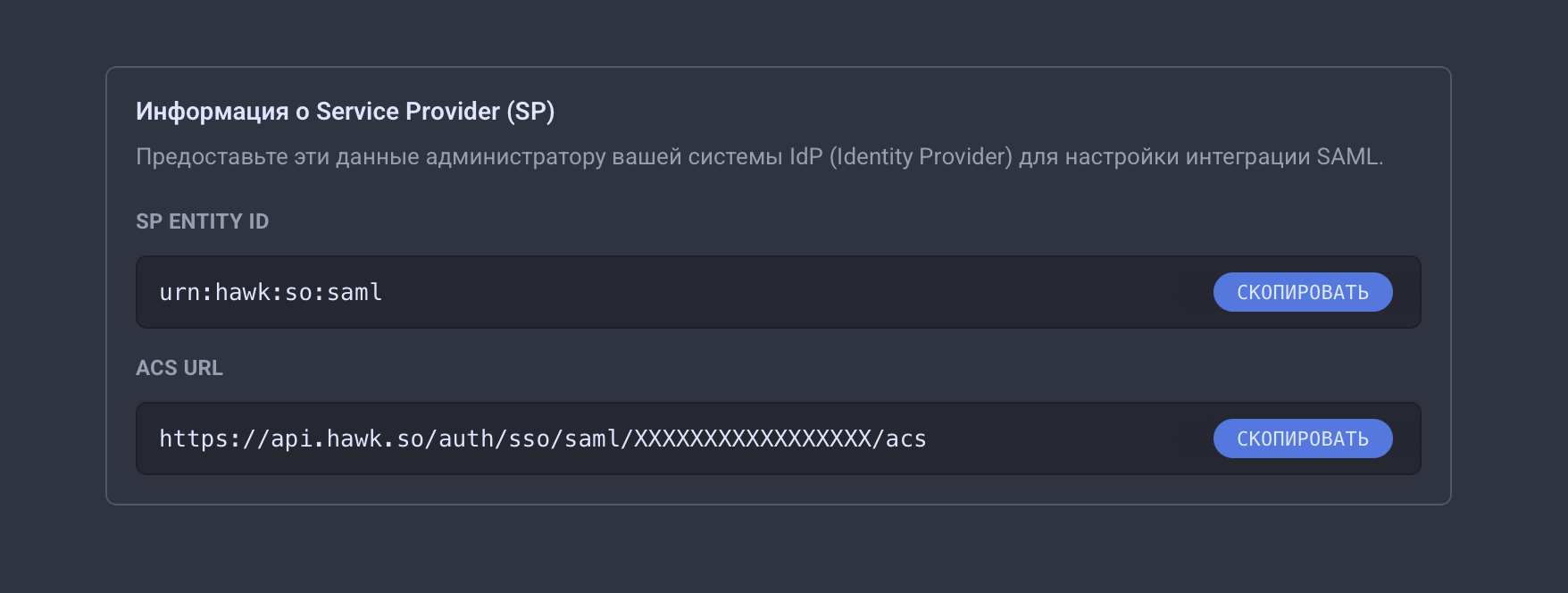

2. Передайте в IT данные о Хоуке (Service Provider)

В форме, после включения SSO, найдите блок «Информация о Service Provider (SP)». Скопируйте оттуда значения:

-

SP Entity ID— в консоли IdP это же значение обычно вводят как Relying Party Identifier / Audience / Entity ID со стороны приложения. -

ACS URL(Assertion Consumer Service) — URL, на который IdP отправляет ответ после входа

3. Заполните данные от вашего IdP

Обычно данные приходят письмом или их берут из файла SAML-метаданных (ссылка вида …/metadata, …/FederationMetadata в AD FS, Keycloak и др.).

- Вход только по SSO — пока он включён, для воркспейса доступен только вход через SSO, без email и пароля Хоука. Отключите, если нужно временно оставить оба способа (например, на время отладки).

-

Идентификатор IdP (Entity ID) — в метаданных: атрибут

entityIDу корня документа.

-

URL страницы входа (SSO URL) — в метаданных: узел

SingleSignOnService(binding HTTP-Redirect или HTTP-POST)

-

Публичный сертификат IdP — в метаданных в блоках

X509Certificate, либо в консоли IdP раздел «Ключи / Certificates». Текст сертификата вставляют целиком, с -----BEGIN CERTIFICATE-----и-----END CERTIFICATE-----

- Формат NameID — в этом поле выбирают, какой идентификатор пользователя IdP передаст в ответе SAML (это тот идентификатор, по которому Хоук узнаёт пользователя при повторных входах). Должен совпадать с тем, что настроено у IdP. В списке три варианта: Email Address — в NameID приходит email пользователя (смена почты приводит к созданию нового аккаунта в Хоуке), Persistent — в NameID приходит постоянный «внутренний» идентификатор (не привязан к почте, поэтому смена email в каталоге не ломает вход), Transient — IdP может каждый раз выдавать новый короткоживущий идентификатор (каждый раз будет создаваться новый пользователь)

-

Имена атрибутов для email и имени — из метаданных часто не следует однозначно; их задаёт администратор IdP под ваши правила выдачи claims (в AD FS часто длинные URI, в Keycloak — короткие имена вроде "email")

4. Сохраните настройки

Ещё раз проверьте «Вход только по SSO»: для продакшена обычно оставляют включённым; если отключали на время настройки — включите обратно, когда SSO проверен.

5. Проверка

Войдите по ссылке входа для вашего воркспейса (см. ниже). При ошибках смотрите логи на стороне IT и обращайтесь в поддержку Хоука с указанием воркспейса.

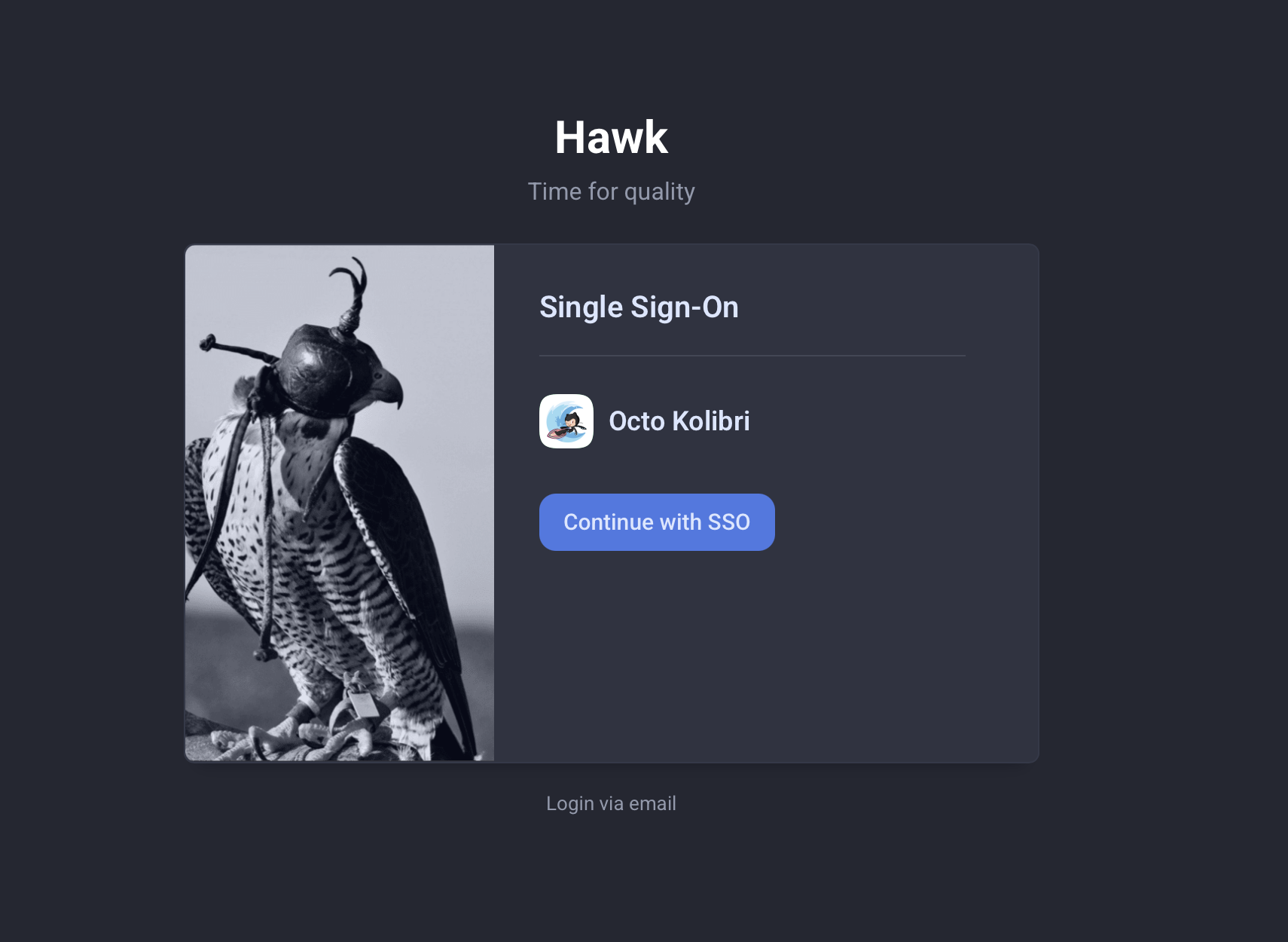

1. Откройте специальную страницу входа для вашего воркспейса — её выдаёт администратор или IT-отдел. Адрес вида:

https://garage.hawk.so/login/<id_воркспейса>

(или эквивалент на вашем домене).

Также можно перейти с обычной страницы входа через кнопку «Продолжить через SSO» — дальше нужно указать идентификатор воркспейса, если он не подставился сам.

Не публикуйте корпоративную ссылку входа в открытый поиск — её лучше раздавать внутри компании.

2. Если SSO для воркспейса включён, Хоук перенаправит вас на корпоративный вход (пароль, MFA — как принято у вас).

3. После успешного входа вы попадаете в интерфейс Хоука.

| Вопрос | Кому задавать |

| Настройка AD FS / Keycloak, сертификаты, атрибуты | Ваша IT служба / администратор IdP |

Значения SP Entity ID и ACS URL, ошибки после настройки

|

Поддержка Хоука + администратор воркспейса |

| Приглашения в воркспейс, роли внутри Hawk | Администратор воркспейса в Хоуке |